دو آسیبپذیری جداگانه در ماژول پلتفرم مورد اعتماد (TPM) 2.0 یافت شده است که میتواند منجر به افشای اطلاعات یا افزایش امتیاز شود.

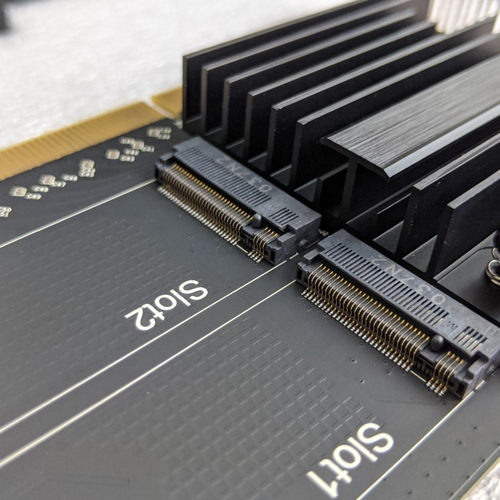

در سطح پایه، TPM یک فناوری مبتنی بر سخت افزار است که عملکردهای رمزنگاری ایمن را برای سیستم عامل های رایانه های مدرن ارائه می دهد و آنها را در برابر دستکاری مقاوم می کند.

این نقصها با تأثیر بر ویرایشهای 1.59، 1.38 و 1.16 کد پیادهسازی مرجع ماژول، اولین بار توسط محققان امنیتی در آزمایشگاه Quarks در نوامبر کشف شد. در اوایل این هفته، این شرکت یک فرآیند افشای هماهنگ با مرکز هماهنگی CERT و گروه محاسبات مورد اعتماد (TCG) را به پایان رساند. شرکت اخیر ناشر اسناد کتابخانه TPM 2.0 است.

نقص های فاش شده هنگام مدیریت دستورات مخرب TPM 2.0 با پارامترهای رمزگذاری شده رخ داده است. هر دوی آنها در تابع “CryptParameterDecryption” هستند که در سند TCG تعریف شده است.

اولین مورد از آسیبپذیریها (CVE-2023-1018) یک اشکال خواندن خارج از محدوده است، در حالی که دومین (CVE-2023-1017 پیگیری شده) به عنوان یک نوشتن خارج از محدوده تعریف میشود.

TCG نوشت: «این آسیبپذیریها را میتوان از برنامههای حالت کاربر با ارسال دستورات مخرب به TPM 2.0 که سفتافزار آن مبتنی بر پیادهسازی مرجع آسیبدیده TCG است، ایجاد کرد. “ممکن است به دلیل تجزیه و تحلیل در حال انجام گروه کاری TPM، موارد دیگری شناسایی شود و ممکن است منجر به دامنه وسیع تری از آسیب پذیری های بالقوه شود.”

طبق توصیه CERT، این نقصها دسترسی فقط خواندنی به دادههای حساس (CVE-2023-1018) یا بازنویسی (CVE-2023-1017) دادههای محافظتشده را که فقط برای TPM در دسترس هستند، مانند کلیدهای رمزنگاری، امکانپذیر میکند.

قبل از افشای عمومی، TCG مشخصات کتابخانه TPM2.0 Errata خود را با دستورالعملهایی در مورد نحوه اصلاح نقصها بهروزرسانی کرد.

CERT نوشت: “برای اطمینان از امنیت سیستم های خود، کاربران باید هر به روز رسانی ارائه شده توسط سازندگان سخت افزار و نرم افزار را از طریق زنجیره تامین خود در اسرع وقت اعمال کنند.”

ممکن است بهروزرسانی سفتافزار تراشههای TPM ضروری باشد، و این میتواند از طریق یک فروشنده سیستمعامل یا سازنده تجهیزات اصلی (OEM) انجام شود. در برخی موارد، OEM ممکن است نیاز به بازنشانی TPM به مقادیر پیشفرض کارخانه اصلی خود به عنوان بخشی از فرآیند بهروزرسانی داشته باشد.